الفصل : 11

العنوان : تنفيذ بروتوكولات الشبكة الآمنة (Implementing Secure Network Protocols)

Network Address Allocation :

عندما تريد نقل بيانات للاشخاص نستخدم بروتوكولات لعمل هذه المهمة ,وفي هذه الجزئية سنتكلم عن بروتوكولات العناوين الخاصة بال ip :

في البداية حصولك على عنوان ال ip يكون يا اما static او dynamic

حيث ال static يكون مفضل للاجهزة الاساسية اللي في الشبكة اللي تكون لا بد من معرفة عنونها وان يكون ثابت لا يتغير وهذه الاجهزة مثل : routers او firewalls

حيث ال dynamic يكون لل hosts العادين اللي في الشبكة ويكونوا العملاء والموظفين بحيث كثرتهم نقوم باستخدام ال dynamic اللي تستخدم بروتوكول للقيام بهذه المهمة وهذا البروتوكول هو Dynamic Host Configuration Protocol (DHCP) , بحيث اول ما تتصل في الشبكة مباشرة تجد ان الشبكة اصبحت تعمل مباشرة , لانك لن تستطع استخدام الشبكة الا ويكون لديك ال ip فبروتوكول ال DHCP يقوم باعطاء الايبي تلقائي اول ما شخص يدخل مباشرة , ويكون الايبي اللي يعطيه فقط مؤقت بحيث بعد فترة زمن معينة او لو تم اغلاق الجهاز سيتم تغير هذا الايبي ,لذلك لا نسنتخدم ال dynamic مع ال routers وال firewalls لانه لا يمكن ان يتم تغيير عنوانها لانه مهم جدا ان يكون معروف لكل الاجهزة

DHCP Attack :

DHCP Spoofing :

وهو المزيف , حيث لما ترسل طلب عنوان ip من ال DHCP server الموجود , يقوم ال attacker بانتحال شخصية ال server ويقوم بالرد ب ip غير صالح مما يقوم بعمل هجمة اخرى وهي حرمان الخدمة بحيث لا يمكن الان ان يقوم الجهاز باستخدام الشبكة

DHCP Starvation :

مجاعة ال DHCP ,حيث المهاجم يقوم بارسال اكثر من request لل DHCP Server لكي ياخذ عنوان ip ,ويفضل شغال في ارسال هذه ال requests الى ان تنتهي , بحيث يكون فيه عدد محدد لاعطاء عنواين ال ip والمهاجم بيخلصهم عشان لما ياتي شخص ويطلب ip ما يلاقي تكون هنا نفذت الكمية ومش تقدر تدخل للشبكة ويكون هنا نفذ ايضا هجوم حرمان الخدمة ,ولكن ممكن يقوم بعمل شئ اخطر , وهو ان ممكن يستغل الهجوم الاول ويقوم بارسال لك ايبي من الايبيهات اللي هو اخذها ,ويقوم بمراقبتك بيها

حتى نقوم بحل هذه المشكلتين نقوم بتفعيل شئ في السويتش اسمه DHCP Snooping وهو انه يقوم بتسجيل كل بورت موصل فيه الايبي اللي اخذه , لانه لو طلب مرة اخرى يتم عمل ليه block , ولو ايضا اكتشف ان فيه سيرفر DHCP غير الاساسي ,يكون منتخل الشخصية يعني , يقوم ايضا بتوقيفه

Domain Name System (DNS):

بروتوكول يقوم بربط ال ip مع ال domain او FQDN مع بعض

بدل ما تكتب ip للموقع تكتب domain وكانك سعتها كتبت ال ip

عندما تطلب اسم الموقع او ال domain الخاص به تكون انت ارسلت DNS Request بحيث كانك تقول لل DNS هل هذا الاسم معك الايبي الخاص به ولا لا , بحيث يكون في سيرفرات تدير هذه العنواين فبعد البحث عن العنوان سيذهب ال pc لوحده مباشرة للعنوان

ال port الخاص به هو 53

DNS Poisoning :

تسميم ال dns حيث يتم من خلال هجمات ال MITM حيث المهاجم اللي في النص يقوم بتغيير رد ال dns server ويوديك لايبي اخر ,ومن الممكن ان يوديك في طريق غير امن

DNS Client Cache Poisoning :

قبل تطوير ال DNS في الثمينيات , كان يوجد ملف نصي في الجهاز نفسه باسم HOSTS و بحيث هو اللي يملك عنواين الايبي وال domains الخاص بها

وتقوم معظم أنظمة التشغيل بفحص الملف قبل استخدام DNS الى الان

في أنظمة UNIX و Linux ، يتم تخزينه في / etc / hosts ، بينما يتم وضعه في Windows في %SystemRoot%\System32\Drivers\etc\hosts

DNS Server Cache Poisoning:

✓ يهدف تسميم ذاكرة التخزين المؤقت لخادم DNS إلى إتلاف السجلات التي يحتفظ بها خادم DNS نفسه.

✓ يمكن تحقيق ذلك عن طريق تنفيذ DoS على الخادم الذي يحمل الترخيص السجلات ، ثم انتحال الردود على الطلبات الواردة من خوادم الأسماء الأخرى

DNS Security Extensions (DNSSEC) :

وهو لما تريد ان تتعامل بامان من خلال استخدامك لل pulic key في التشفير وهو بيرسل اللي في النص مش يكون عارف انت رايح فين

Hyper Text Transfer Protocol(HTTP):

وهو بروتوكول الاساسي لتصفع مواقع ال web

ويعمل على ال port رقم 80

ولكن مشكلته هو عدم استخدامه للتشفير في نقل ال Traffic لهذه المشكلة تم اختراع بروتوكول ال ssl فاصبح من HTTP الى HTTPS

حيث ال ssl او TLS بدوا يستخدموا ال PKI اللي شرحناها مسبقا , اللي الموقع ياخذها من ال CA لاثبات انه امن ويستخدم التشفير في نقل ال Traffic

ويعمل ال HTTPS على prot رقم 443

File Transfer Servies (FTP):

وهو بروتوكول يستخدم في تحميل وتنزيل الملفات فقط , ومن الممكن ان يقوم ال http بعمل هذه المهمة ولكن نحن نريد شئ متخصص في هذا العمل , لان ال http يكون متخصص اكثر للعرض ,لذلك نحتاج الى FTP Server

مشكلة ال FTP هو انه لا يستخدم التشفير , فاصبحتانستخدم ال SFTP حيث استخدمنا هنا بروتوكول ال ssh ليحل مشكلة الامان حيث هو من يقوم بتشفير الطريق

يستخدم ال FTP ال port رقم 22

Remote Access Architecture :

اذا كنت انا في شبكة معينة , كيف اني ادخل الى جهاز مش موجود عندي لا جنبي ولا هو موجود اصلا كمان معي في الشبكة , حيث هنا لا بد ان اقوم ادخل عليه من بعد

وياتي ال VPN اللي يوفر لنا هذه الميزة , من خلاله اقدر من جهازي اللي في مصر اوصل لجهاز في السعودية

اثناء انشائك لل VPN يجب ان تقوم بتحديد الاشخاص اللي هيعدوا

لانه لا بد ان يقوم الجهاز ان يعدي في شئ يسمى VPN Getway حتى تكون محمى عن انظار الاخرين

نستخدم بروتوكول ال IPSEC , هو المخصص لل VPN

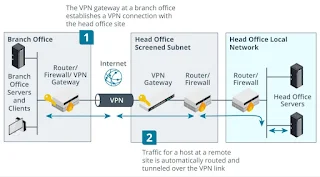

Site To Site VPN :

وهو ربط اكثر من فرع ببعضه او اكثر من شبكة ببعض

بحيث الشبكتين يكونوا متصلين بالشبكة , ويقوموا باستخدام ال vpn لنقل البيانات في الممر الامان

تقوم ال firewalls بتبادل المعلومات الأمنية باستخدام أي بروتوكول تستند إليه الشبكة الظاهرية الخاصة

يؤدي ذلك إلى إنشاء علاقة ثقة بين العبّارات وإعداد اتصال آمن يمكن من خلاله نقل البيانات عبر النفق.

لا يحتاج المضيفون في كل موقع إلى التهيئة بأي معلومات حول VPN

Secure Shell :

وهما يتم استخدام ال ssh للوصول الى اي جهاز ايضا بامان بحيث هنا يتم استخدام ال cli , ويتم استخدام ال public key في التشفير

يعني انا لو اردت الاتصال في الراوتر , الرواتر سيرسل ليا ال public kry عادي , وانا اقوم بتشفير ال user وال password وارسلهم له , وهو يقوم بفكه بال private key وفقط

واذا واجهتك اي مشكلة في الفهم او ما شابه , يمكنك على الفور الذهاب الى المجتمع الخاص بنا في Telegram للمناقشة والتواصل معنا من هنا

او اذا واجهتك مشكلة في الموقع او تريد اجابة سريعة يمكنك الذهاب الى اخر صفحة في الموقع ستجد صفحة اتصل بنا موجودة يمكنك ارسالة لنا مشكلتك , وسيتم الرد عليها بسرعة جدا ان شاء الله

ويمكنك الأنضمام الى المجتمع Hidden Lock بالكامل مع جميع قنواته للأستفادة في اخر الأخبار في عالم التقنية وايضا الكتب بالمجان والكورسات والمقالات من خلال الرابط التالي لمجموعة القنوات من هنا

يمكنك ايضا متابعتنا في منصات X او Twitter سابقا , لمشاهدة الاخبار والمقالات السريعة والمهمة من

وفقط كان معكم sparrow مقدم هذه الشهادة من فريق Hidden Lock